www.jiangmin.com2006-1-20 13:48:17 信息出自: 江民科技

近日,江民反病毒研究中心接到来自不同地区的用户反映,他们电脑中DOC格式的WORD文件突然神秘失踪,其中有许多是他们积累多年的重要资料和书稿,一旦丢失,损失将十分惨重。奇怪的是,存放DOC文件的文件夹却仍然存在,而且其它类型的文档文件如电子表格XLS、幻灯片PPT等却没有异常。

接到用户的报告后,江民反病毒专家第一时间提取了可疑文件样本并进行了特征分析,专家分析后确认,用户受害的原因系感染了一名为“WORD文档杀手”(Trojan/DelDoc)新病毒,该病毒一旦发作,可以将office用户的WORD文档逐个删除,所有windows版本用户无一幸免。

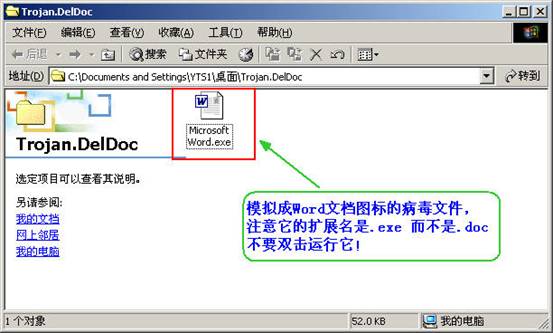

该病毒采用VB语言编写,病毒主体文件为 c:\windows\doc.exe 或者 c:\windows\doc1.exe ,并且该病毒文件会模拟成Word文档的图标: 病毒运行后,会在C盘根目录下生成病毒文件 c:\ww.bat 和c:\ww.txt , 其中 ww.bat文件内含有批处理程序,搜索硬盘中所有的Word文档 :

dir c:\*.doc /a/b/s >>c:\ww.txt

dir d:\*.doc /a/b/s >>c:\ww.txt

dir e:\*.doc /a/b/s >>c:\ww.txt

这样,病毒就将硬盘里面的所有的DOC文档建立一个列表,输出到c:\ww.txt文件中,然后逐一将这些DOC文件删除,在删除的同时还会将这些Word文档复制到c:\windows\wj\ 目录中,并将文件扩展名改为.COM。同时此病毒还能修改注册表键值,以达到隐藏扩展名的目的。

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\HideFileExt]

"CheckedValue" = dword:00000001

"UncheckedValue" = dword:00000001

这样用户无论如何查看文件扩展名都是无法显示的。

江民反病毒专家特别指出,此病毒还能自我加载到U盘的自动运行文件里,这样,一旦用户将感染了该病毒的U盘接入电脑,WORD文档杀手病毒就会自动运行,导致所有WORD文档神秘失踪。

但是,反病毒专家也指出, “WORD文档杀手”病毒还算比较“仁慈”,因为它并没有彻底删除DOC文件,手动恢复被删除的WORD文档的方法:请先修改注册表键值:

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\HideFileExt]

"CheckedValue" = dword:00000001

"UncheckedValue" = dword:00000000

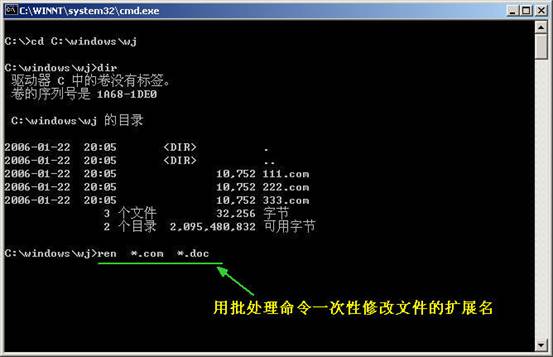

这样就可以显示文件的扩展名了,然后来到c:\windows\wj\ 这个文件夹中去看看有无同名的.com文件,如果有的话只需把扩展名改成.doc即可找回丢失的Word文件。 也可以在命令提示行来到c:\windows\wj 文件夹下,中用 ren *.com *.doc 命令来一次完成所有修改扩展名操作。

如图:

这样,被病毒删除的Word文件就恢复出来了,然后升级一下杀毒软件,全盘杀毒就可以了。

专家提醒,目前正是大学毕业生撰写毕业论文以及单位进行年终总结报告的时间,人们难免会经常处理和交换WORD文档,此时尤其需要提高警惕。江民反病毒专家请大家注意:请做好数据备份工作,以防不测。如果看到有扩展名为.EXE的Word文档请不要直接双击运行,因为其很有可能是病毒,为了预防这类病毒的破坏,江民反病毒专家建议广大用户安装最新的杀毒软件,及时升级病毒库,开启病毒实时监控。专家并建议用户在使用U盘时,尽量不要开启自动运行功能或直接双击打开U盘,可以使用鼠标右键打开的功能。江民杀毒软件KV2006的接入移动存储设备自动查毒功能,可有效杜绝此类病毒从U盘入侵电脑。